MySQL

Kumpulan penggodam khusus menjalankan pencarian pangkalan data MySQL yang agak sederhana tetapi berterusan. Pangkalan data yang rentan kemudian disasarkan untuk memasang ransomware. Pentadbir pelayan MySQL yang memerlukan akses ke pangkalan data mereka dari jauh perlu lebih berhati-hati.

Penggodam menjalankan carian yang konsisten di seluruh internet. Penggodam ini, dipercayai berada di China, mencari pelayan Windows yang menjalankan pangkalan data MySQL. Kumpulan itu jelas merancang untuk menjangkiti sistem ini dengan ransomware GandCrab .

Ransomware adalah perisian canggih yang mengunci pemilik fail sebenar dan menuntut pembayaran untuk menghantar kunci digital. Sangat menarik untuk diperhatikan bahawa firma keselamatan siber belum melihat pelaku ancaman sehingga kini yang menyerang pelayan MySQL yang berjalan pada sistem Windows terutama untuk menjangkiti mereka dengan ransomware. Dengan kata lain, penggodam jarang mencari pangkalan data atau pelayan yang rentan dan memasang kod jahat. Amalan biasa yang sering diamati adalah percubaan sistematik untuk mencuri data sambil berusaha menghindari pengesanan.

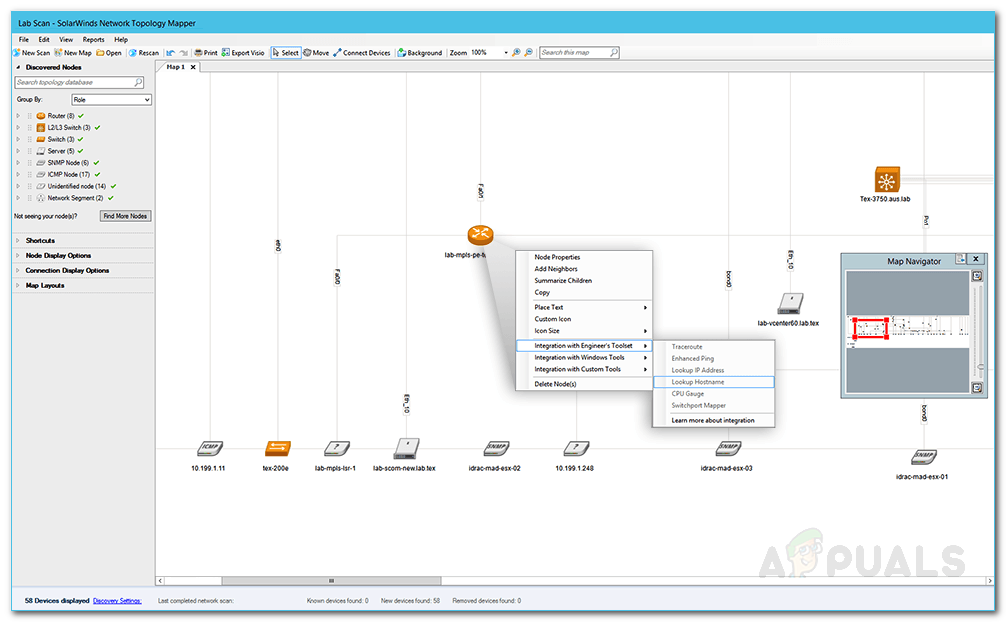

Percubaan terbaru untuk merangkak di internet mencari pangkalan data MySQL yang rentan yang berjalan pada sistem Windows ditemui oleh Andrew Brandt, Penyelidik Utama di Sophos. Menurut Brandt, penggodam sepertinya sedang mencari pangkalan data MySQL yang dapat diakses di internet yang akan menerima perintah SQL. Parameter carian memeriksa sama ada sistem menjalankan Windows OS. Setelah menemui sistem seperti itu, penggodam kemudian menggunakan perintah SQL yang berniat jahat untuk menanam fail pada pelayan yang terdedah. Jangkitan, setelah berjaya, digunakan pada masa yang akan datang untuk menjadi tuan rumah ransomware GandCrab.

Percubaan terbaru ini membimbangkan kerana penyelidik Sophos berjaya mengesannya kembali ke pelayan jauh yang mungkin merupakan salah satu daripada beberapa. Terbukti, pelayan mempunyai direktori terbuka yang menjalankan perisian pelayan yang disebut HFS, yang merupakan jenis Pelayan Fail HTTP. Perisian ini menawarkan statistik untuk muatan jahat penyerang.

Menjelaskan penemuan tersebut, Brandt berkata, “Pelayan nampaknya menunjukkan lebih daripada 500 muat turun sampel yang saya lihat muat turun honeypot MySQL (3306-1.exe). Walau bagaimanapun, sampel bernama 3306-2.exe, 3306-3.exe, dan 3306-4.exe sama dengan fail tersebut. Dihitung bersama, terdapat hampir 800 muat turun dalam lima hari sejak ia ditempatkan di pelayan ini, serta lebih daripada 2300 muat turun sampel GandCrab yang lain (kira-kira seminggu lebih tua) di direktori terbuka. Oleh itu, walaupun ini bukan serangan yang sangat besar atau meluas, ia menimbulkan risiko serius kepada pentadbir pelayan MySQL yang telah membuat lubang melalui firewall agar port 3306 pada pelayan pangkalan data mereka dapat dijangkau oleh dunia luar. '

Adalah meyakinkan bahawa admin pelayan MySQL yang berpengalaman jarang salah mengkonfigurasi pelayan mereka, atau yang paling teruk, meninggalkan pangkalan data mereka tanpa kata laluan. Walau bagaimanapun, kejadian seperti itu tidak biasa . Rupa-rupanya, tujuan pemindaian berterusan menunjukkan kepada eksploitasi oportunis sistem atau pangkalan data yang salah konfigurasi tanpa kata laluan.