Seagate

Seagate Media Server adalah mekanisme Penyimpanan Terpasang Rangkaian UPnp / DLNA yang digabungkan ke dalam Seagate Personal Cloud untuk penggunaan tahap individu. Dalam nasihat di laman web pencarian bug keselamatan IoT Summer of Pwnage, beberapa kelemahan suntikan SQL di Seagate Media Server ditemui dan dibincangkan, mempertaruhkan pengambilan dan pengubahsuaian data peribadi yang disimpan dalam pangkalan data yang digunakan oleh pelayan media.

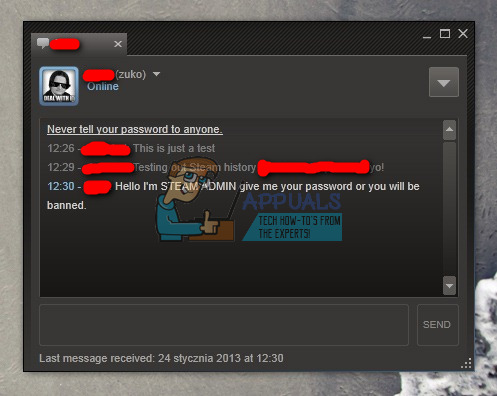

Seagate Personal Cloud adalah kemudahan penyimpanan awan yang digunakan untuk menyimpan foto, video, dan jenis multimedia lain di pelayan medianya. Oleh kerana data peribadi dimuat ke dalam awan ini, data tersebut dilindungi dengan pemeriksaan keizinan dan keselamatan kata laluan, tetapi dalam susun aturnya, ada folder awam yang mana pengguna yang tidak sah berhak memuat naik data dan fail.

Mengikut penasihat , kemudahan folder awam ini dapat disalahgunakan oleh penyerang jahat ketika mereka memuat naik fail dan media yang menyusahkan ke folder di awan. Fail penyerang yang tidak dibenarkan ini kemudian dapat berperilaku seperti yang dirancang, memungkinkan pengambilan data dan pengubahsuaian sewenang-wenangnya dalam pangkalan data pelayan media. Syukurlah, hakikat bahawa Seagate Media Server menggunakan pangkalan data SQLite3 yang berasingan menyekat aktiviti jahat penyerang tersebut dan sejauh mana mereka dapat memanfaatkan kerentanan ini.

KE bukti konsep tersedia bersama dengan nasihat yang menunjukkan bahawa kerangka web Django yang digunakan dalam pelayan media menangani pelanjutan .psp. Sebarang muat naik yang mengandungi pelanjutan ini akan diarahkan segera ke bahagian Seagate Media Server awan melalui protokol FastCGI. Memanipulasi pelanjutan dan menyuntik fail berbahaya ke pelayan media melalui folder awam dengan cara ini dapat membolehkan penyerang menjalankan kod untuk mengambil data dari pelayan atau mengubah sedikit apa yang sudah ada.

Kerentanan suntikan SQL ini didapati mempengaruhi versi firmware 4.3.16.0 dan 4.3.18.0 dari Seagate Personal Cloud SRN21C. Walaupun ini adalah satu-satunya yang diuji, vendor berharap versi lain juga akan terjejas. Untuk mengurangkan risiko yang ditimbulkan, versi firmware baru 4.3.19.3 telah dilancarkan untuk Seagate Personal Cloud yang menutup folder awam dan mekanisme pengalihan pelanjutan yang memungkinkan kerentanan semacam ini.