AMD Radeon

Pemacu Kad Grafik AMD ATI Radeon mengandungi banyak kelemahan keselamatan, lapor pasukan Perlindungan Keselamatan dan Digital Cisco. Para jurutera di Cisco Talos membuktikan bagaimana penyerang dapat memanipulasi pemacu AMD ATI terbaru untuk melaksanakan kod sewenang-wenang dan bahkan melakukan serangan DDoS.

Jurutera keselamatan di Talos, bahagian keselamatan, perlindungan, dan analisis ancaman dalam talian Cisco, melaporkan bahawa siri pemacu grafik AMD 'Radeon' mengandungi banyak kelemahan. Kerentanan berkisar dari penilaian Parah hingga Kritikal. Mereka mengizinkan penyerang melancarkan berbagai bentuk serangan terhadap para korban. Berdasarkan pada maklumat dalam laporan yang dikeluarkan oleh Cisco Talos , nampaknya sektor korporat dan profesional mungkin menjadi sasaran utama penyerang berpotensi. Baik AMD dan Cisco tidak mengesahkan kes-kes kejayaan eksploitasi kelemahan keselamatan dalam pemacu AMD Radeon Graphics. Namun, sangat disarankan agar pengguna kad grafik AMD segera memuat turun pemacu yang diperbaharui dan ditambal.

Cisco Talos Mengenalpasti Empat Kerentanan Keselamatan Dalam Pemacu Kad Grafik AMD ATI Radeon Dengan Penilaian Keparahan Bervariasi:

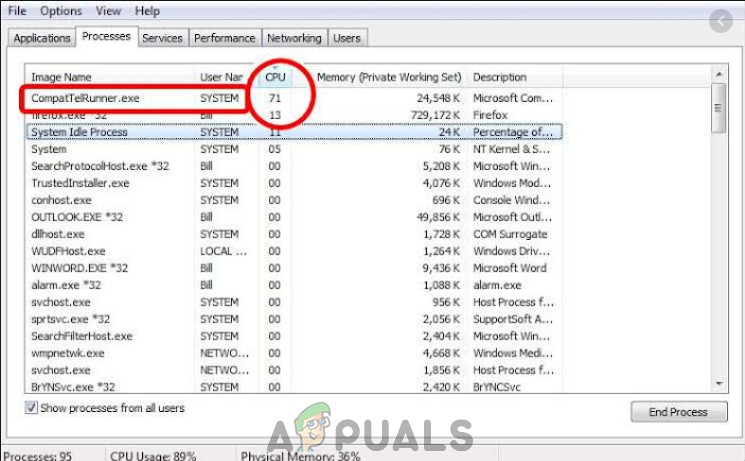

Cisco Talos mendedahkan sebanyak empat kekurangan keselamatan. Kerentanan dikesan sebagai CVE-2019-5124 , CVE-2019-5147 , dan CVE-2019-5146 . Beberapa laporan menunjukkan nilai dasar 'CVSS 3.0' adalah '9.0' maksimum. Laporan lain mendakwa kelemahan keselamatan ditandai dengan skor CVSS 8.6. Ini pada dasarnya bermaksud bug keselamatan agak parah dan memerlukan perhatian segera dari AMD.

Untuk mencetuskan kekurangan keselamatan di luar batas ini, penyerang perlu membuat dan menggunakan shader piksel yang dibuat dengan cacat khas. Mangsa hanya perlu membuka fail shader yang dibuat khas dalam sistem operasi tetamu VMware Workstation 15 agar serangan itu bermula. Dengan kata lain, serangan itu dapat dipicu dari dalam mode pengguna tetamu VMware 'menyebabkan proses membaca dibaca dalam proses VMWare-vmx.exe di host, atau secara teoritis melalui WEBGL (laman web jauh).'

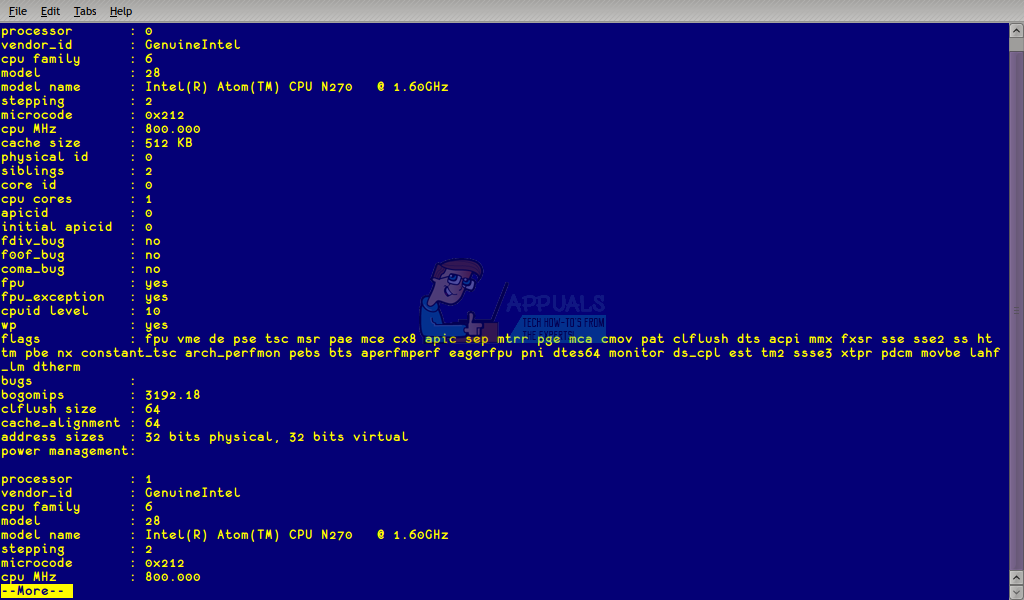

Sangat menarik untuk diperhatikan bahawa semua pepijat keselamatan pada pemacu AMD ATI Radeon Graphics, mempengaruhi pemacu AMD ATIDXX64.DLL. Menurut jurutera keselamatan, terdapat tiga pepijat luar dan satu jenis masalah kekeliruan. Penyelidik Cisco menguji dan mengesahkan kelemahan ini dalam AMD ATIDXX64.DLL, versi 26.20.13025.10004, yang berjalan pada kad grafik Radeon RX 550/550, di VMware Workstation 15 dengan Windows 10 x64 sebagai tetamu VM. Kerentanan keempat memberi kesan kepada pemacu AMD ATIDXX64.DLL, versi 26.20.13031.10003, 26.20.13031.15006 dan 26.20.13031.18002. Namun, rangkaian dan platform kad grafik yang sama rentan.

AMD Menentukan Empat Kerentanan Keselamatan Bersama VMWare:

Selepas penemuan empat kekurangan keselamatan dalam pemacu grafik AMD ATI Radeon, jurutera Cisco Talos memberi tahu syarikat mengenai perkara yang sama. Menurut Cisco, AMD diberitahu pada bulan Oktober, dan yang terakhir mengambil langkah segera untuk mengatasi kekurangan keselamatan.

Cisco Talos menambah bahawa gabungan pemacu AMD Radeon untuk 'VMware Workstation' v15.5.1 dan v20.1.1 telah menyelesaikan masalah. AMD masih belum mengemas kini Halaman Keselamatan dengan maklumat. Tidak perlu ditambahkan, ini menyangkut bahawa kemas kini seperti itu tidak dikeluarkan secara terbuka oleh AMD setelah mengambil tindakan pembetulan untuk memasang celah keselamatan. Masalah-masalah ini mungkin mempengaruhi sektor korporat dan profesional.

Teg amd

![[FIX] Titik titik tidak menunjukkan Dokumen Keseluruhan Word](https://jf-balio.pt/img/how-tos/92/sharepoint-not-showing-whole-word-document.jpg)