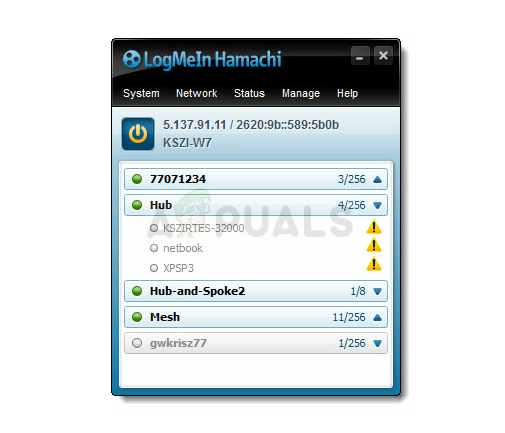

Contoh PC tanpa ciri Bluetooth bersepadu

Menurut laporan dari theHackerNews Penyelidik keselamatan telah menemui kerentanan baru dalam cip Bluetooth yang berpotensi mendedahkan berjuta-juta pengguna kepada serangan jarak jauh. Kerentanan itu ditemui oleh para penyelidik di firma keselamatan Israel Armis dan kini dijuluki sebagai Pendarahan Bit .

Kerentanan pertama telah dikenal pasti sebagai CVE-2018-16986 dan wujud dalam kerepek TI CC2640 dan CC2650 . Kerentanan mempengaruhi titik akses Wi-Fi Cisco dan Meraki dan memanfaatkan celah dalam cip Bluetooth. Kerentanan tersebut membolehkan penyerang memuatkan cip yang berlebihan menyebabkan kerosakan memori dan membenarkan penyerang menjalankan kod jahat pada peranti yang terkena.

Pertama, penyerang mengirim banyak mesej siaran BLE jinak, yang disebut Paket Iklan, yang akan disimpan pada memori cip BLE yang rentan di dalam peranti yang disasarkan.

Seterusnya, penyerang menghantar paket limpahan, yang merupakan paket iklan standard dengan perubahan halus - bit tertentu dalam tajuknya dihidupkan dan bukan dimatikan. Bit ini menyebabkan cip memperuntukkan maklumat dari paket dengan ruang yang jauh lebih besar daripada yang sebenarnya diperlukan, mencetuskan limpahan memori kritikal dalam prosesnya.

Kerentanan kedua telah dikenal pasti sebagai CVE-2018-7080, berada di CC2642R2, CC2640R2, CC2640, CC2650, CC2540, dan CC2541 TI, dan mempengaruhi titik akses Wi-Fi Aruba 300. Kerentanan ini akan membolehkan penggodam menyampaikan hasad kemas kini tanpa pengguna mengetahui mengenainya.

Secara lalai, ciri OAD tidak dikonfigurasi secara automatik untuk menangani kemas kini firmware yang selamat. Ia membenarkan mekanisme kemas kini firmware yang berjalan pada cip BLE melalui transaksi GATT.

Penyerang dapat menyambung ke cip BLE di titik akses yang rentan dan memuat naik firmware jahat yang mengandungi kod penyerang sendiri, dengan berkesan membolehkan menulis semula sistem operasinya, dengan itu memperoleh kawalan penuh ke atasnya.

Berita baiknya adalah semua kelemahan dilaporkan oleh Armis pada bulan Jun 2018 kepada syarikat yang bertanggungjawab dan telah diperbaiki sejak itu. Lebih-lebih lagi, kedua Cisco dan Aruba menyatakan bahawa peranti mereka telah dilumpuhkan Bluetooth secara lalai. Tidak ada vendor yang mengetahui ada orang yang secara aktif memanfaatkan kerentanan sifar hari ini di alam liar.

Teg Bluetooth Kerentanan Keselamatan