Sekiranya anda mengalami tingkah laku yang tidak dapat diramalkan pada mesin Linux, maka kemungkinan besar anda menghadapi masalah konfigurasi atau perkakasan. Kejadian pelik biasanya berkaitan dengan dua keadaan ini. Beberapa penyesuai grafik tidak berfungsi tanpa memasang perisian proprietari, dan sebaliknya kelihatan aneh. Anda mungkin juga kehilangan data akibat ketidakcocokan sistem fail atau perkara lain yang tidak biasa seperti ini. Walaupun begitu, mungkin menggoda untuk menyalahkan masalah tersebut pada virus.

Virus adalah istilah yang tidak betul digunakan oleh banyak orang untuk merujuk kepada semua jenis malware yang berbeza. Jangkitan virus yang benar-benar jarang berlaku di Linux. Perlu diingat bahawa GNU / Linux bukan platform paling popular untuk mesin pengguna. Akibatnya hanya sedikit ancaman yang mensasarkan pengguna rumah Linux. Pelayan jauh lebih menarik, walaupun terdapat beberapa ancaman untuk pengedaran Google Android yang digunakan pada telefon pintar dan tablet. Sentiasa pastikan untuk menolak kemungkinan lain sebelum panik. Kerentanan Linux selalunya lebih esoterik daripada jangkitan virus. Mereka sering seperti eksploitasi. Ingatlah petunjuk ini dan anda tidak perlu menghadapi masalah serius. Ingatlah bahawa arahan yang dibincangkan di sini sangat berbahaya, dan tidak boleh digunakan. Kami hanya memberitahu anda apa yang harus diperhatikan. Walaupun kami mengambil beberapa tangkapan skrin dalam prosesnya, kami sebenarnya menggunakan mesin maya untuk tujuan tersebut dan tidak menyebabkan kerosakan pada struktur fail yang sebenarnya.

Kaedah 1: Mencegah Bom Zip

Bom zip sangat bermasalah kerana menyebabkan masalah untuk semua masalah sama. Ini tidak memanfaatkan sistem operasi, melainkan cara kerja pengarkib fail. Eksploitasi bom zip yang dibuat untuk membahayakan komputer MS-DOS pada tahun 1980-an masih boleh menyebabkan masalah yang sama untuk telefon pintar Android 10 tahun dari sekarang.

Ambil contoh 42.zip termampat yang terkenal. Walaupun klasik bernama 42.zip kerana memakan ruang 42 kilobytes, seorang prankster dapat menyebutnya apa sahaja yang mereka mahukan. Arkib menyimpan lima lapisan arkib bersarang yang berlainan yang disusun dalam kumpulan 16. Masing-masing mengandungi lapisan bawah yang menyimpan kira-kira 3.99 gigabait biner watak kosong. Ini adalah data sampah yang sama yang keluar dari fail peranti / dev / null di Linux dan juga peranti NUL di MS-DOS dan Microsoft Windows. Oleh kerana semua watak tidak ada, mereka boleh dikompres secara ekstrem dan dengan demikian membuat fail yang sangat kecil dalam prosesnya.

Semua data kosong ini mengambil kira-kira 3.99 ruang petabyte binari apabila disahmampatkan. Ini cukup untuk memfailkan struktur fail RAID. Jangan sekali-kali menyahkompresi arkib yang anda tidak pasti dapat mengelakkan masalah ini.

Namun, jika ini berlaku pada anda, reboot sistem anda dari CD live Linux, kad microSDHC atau USB stick dan hapus lebihan fail null, kemudian reboot semula dari sistem fail utama anda. Data itu sendiri tidak berbahaya biasanya. Eksploitasi ini hanya memanfaatkan fakta bahawa kebanyakan struktur fail dan konfigurasi RAM tidak dapat menyimpan banyak data sekaligus.

Kaedah 2: Eksploitasi Trick Command

Jangan sekali-kali menjalankan arahan Bash atau tcsh jika anda tidak pasti dengan tepat apa yang dilakukannya. Sebilangan orang cuba menipu pengguna Linux baru agar menjalankan sesuatu yang akan membahayakan sistem mereka. Bahkan pengguna yang berpengalaman dapat diganti oleh pranksters yang sangat pintar yang mengarang jenis perintah berbahaya tertentu. Yang paling biasa melibatkan bom garpu. Jenis eksploitasi ini menentukan fungsi, yang kemudian memanggil dirinya sendiri. Setiap proses anak yang baru dilahirkan memanggil dirinya sehingga keseluruhan sistem rosak dan harus dimulakan semula.

Sekiranya seseorang meminta anda menjalankan sesuatu yang tidak masuk akal seperti: ():;:, maka mereka menghina anda dan berusaha membuat anda merosakkan mesin anda. Semakin banyak pengedaran Linux kini mempunyai perlindungan terhadap perkara ini. Ada yang memberitahu anda bahawa anda menentukan proses dengan cara yang tidak betul.

Terdapat sekurang-kurangnya satu versi ujian FreeBSD yang secara aktif menghina mana-mana pengguna yang cuba melakukan ini, tetapi tidak membenarkan mereka merosakkan sistem mereka. Jangan sekali-kali mencuba untuk mencubanya.

Kaedah 3: Meneliti Skrip Tidak Biasa

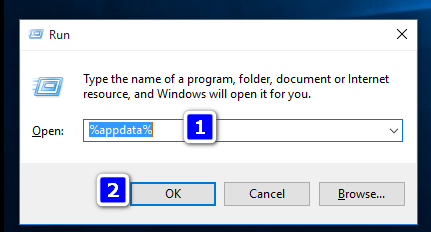

Bila-bila masa anda menerima Python, Perl, Bash, Dash, tcsh atau jenis skrip lain, periksa sebelum anda mencubanya. Perintah berbahaya mungkin tersembunyi di dalamnya. Lihatlah apa sahaja yang kelihatan seperti sekumpulan kod heksadesimal. Contohnya:

“ Xff xff xff xff x68 xdf xd0 xdf xd9 x68 x8d x99 ″

“ Xdf x81 x68 x8d x92 xdf xd2 x54 x5e xf7 x16 xf7 ″

Kedua baris ini diambil dari skrip yang mengekod perintah rm -rf / perintah yang sangat merosakkan ke dalam kod hex. Sekiranya anda tidak tahu apa yang anda lakukan, maka anda boleh dengan mudah menutup seluruh pemasangan anda dan berpotensi sistem boot UEFI bersamanya.

Cari perintah yang nampaknya tidak berbahaya yang mungkin berbahaya. Anda mungkin biasa dengan bagaimana anda boleh menggunakan simbol> untuk mengalihkan output dari satu arahan ke perintah yang lain. Sekiranya anda melihat sesuatu seperti itu mengalihkan ke sesuatu yang disebut / dev / sda atau / dev / sdb, maka itu adalah usaha untuk mengganti data dalam jumlah dengan sampah. Anda tidak mahu berbuat demikian.

Satu lagi yang sering anda lihat ialah perintah seperti ini:

mv / bin / * / dev / null

The / dev / null fail peranti tidak lebih daripada sedikit baldi. Ini adalah titik untuk tidak mengembalikan data. Perintah ini mengalihkan kandungan / pagi direktori ke / dev / null , yang membuang semua yang ada di dalamnya. Oleh kerana ini memerlukan akses root untuk dilakukan, beberapa pranksters yang licik sebaliknya akan menulis sesuatu seperti itu mv ~ / * / dev / null , kerana ini berlaku sama dengan direktori pengguna, tetapi tanpa memerlukan akses khas. Sebaran tertentu sekarang akan mengembalikan mesej ralat jika anda cuba melakukan ini:

Perhatikan apa sahaja yang menggunakan dd atau mkfs.ext3 atau mkfs.vfat arahan. Ini akan memformat pemacu, dan kelihatan normal.

Sekali lagi, ingat bahawa anda tidak boleh menjalankan perintah ini pada sistem fail langsung. Kami hanya memberitahu anda apa yang harus diperhatikan, dan kami tidak mahu ada yang mencuba data mereka. Berhati-hati dan pastikan anda mengetahui apa yang anda lakukan sebelum menggunakan fail luar.

4 minit membaca