Teknologi terus berkembang untuk melindungi data pengguna. Penambahbaikan asas ialah pelaksanaan 2FA (Pengesahan dua faktor). Penggunaan 2FA adalah untuk menyekat akses tanpa kebenaran kepada akaun/perkhidmatan dalam talian (termasuk perkhidmatan kewangan seperti bank).

Teknik 2FA ini berdasarkan nombor telefon pengguna, dan pengguna mesti memasukkan kod atau OTP yang dihantar ke nombor telefonnya untuk log masuk ke akaun/perkhidmatan yang diperlukan. Apabila teknologi berkembang, begitu juga penipu.

Serangan Pertukaran SIM

Salah satu teknik yang mereka bangunkan ialah serangan swap SIM yang dipanggil penipuan SIM swap, penipuan port-out, bicu SIM, rampasan SIM, serangan Intercept SIM, dll.

Pengenalan Penipuan/Serangan Pertukaran SIM

Industri telekom dan I.T menggunakan anda Sim kepada mengesahkan tindakan yang berbeza seperti tetapan semula kata laluan pada tapak web (walaupun nombor mudah alih tidak dimaksudkan untuk kegunaan ini). Atas faktor ini, anda Sim adalah kunci ajaib kepada banyak (jika tidak semua) perkhidmatan penting. Akaun bank anda, akaun e-mel, media sosial, dan juga dompet dalam talian (termasuk dompet crypto) terikat pada nombor telefon anda.

Malahan 2FA teknik dibangunkan untuk menggunakan SIM anda untuk membenarkan log masuk ke akaun atau perkhidmatan dengan memasukkan kod yang dihantar kepada anda sama ada melalui panggilan atau mesej teks untuk melindungi anda walaupun bukti kelayakan anda dicuri.

Tetapi kekuatan teknik ini juga merupakan sebahagian daripada kelemahannya, kerana sesiapa yang memiliki telefon atau nombor telefon akan mendapat kod tersebut. Oleh itu, penipu membangunkan serangan pertukaran SIM. Seorang penipu mungkin bukan penggodam atau celik teknologi dengan peralatan bernilai jutaan dolar, dia hanya memerlukan telefon dan kad SIM untuk melakukan tindakan buruknya.

Dalam serangan ini, penipu dapatkan nombor telefon pengguna pada SIM mereka (fizikal atau E-SIM) dengan meyakinkan pembawa pengguna bahawa mereka adalah pengguna sebenar dan dengan itu memintas 2FA, membuka peluang kepada mereka. Ini boleh menjadi mimpi ngeri terburuk yang mungkin dihadapi oleh individu kerana SIMnya hampir dicuri tetapi secara fizikal hadir bersama pengguna. Dalam erti kata lain, serangan pertukaran SIM berlaku apabila penipu mengawal nombor telefon mangsa.

Populariti mata wang kripto juga meningkatkan kekerapan serangan pertukaran SIM kerana dana yang dipindahkan daripada dompet kripto mangsa sukar untuk dikesan. Selain itu, terdapat laporan mengenai pelanggaran data pada pertukaran mata wang kripto, meletakkan data (terutama nombor telefon pemilik kripto) untuk dijual di pasaran gelap. Pada 2020, Interpol menahan 10 penipu yang mampu mencuri lebih daripada 100 juta USD dalam mata wang kripto dengan menggunakan serangan pertukaran SIM.

Serangan pertukaran SIM ialah sebahagian kejuruteraan sosial kerana penipu mesti mengetahui butiran peribadi mangsa dan sebahagian penipuan telekomunikasi kerana penipu mesti meyakinkan (atau merasuah) wakil telekomunikasi untuk mengeluarkan SIM baharu dengan nombor telefon mangsa. Tujuan paling asas serangan swap SIM adalah untuk memintas ciri keselamatan akaun berdasarkan mesej atau panggilan.

Serangan pertukaran SIM menjadi tajuk utama berita pada 2017, walaupun ia berlaku sebelum itu. Di UK sahaja, terdapat peningkatan yang dilaporkan dalam serangan pertukaran SIM sebanyak 400% dari 2015 hingga 2020. Pertukaran SIM adalah proses yang sah jika dilakukan oleh orang asal tetapi akan menyalahi undang-undang jika dilakukan oleh penyamar.

Pertukaran SIM juga digunakan untuk mendayakan SIM (E-SIM) terbenam pada telefon. Serangan ini (hampir) lebih maut kepada seseorang sebagai telefon, atau SIM tidak akan meninggalkan tangan atau premisnya.

Butiran Diperlukan oleh Penipu untuk Melakukan Serangan Pertukaran SIM

Butiran diperlukan dengan pengeluaran semula SIM bergantung pada anda negara dan juga pengendali, tetapi biasanya, mereka menyasarkan maklumat berikut:

- Tarikh lahir

- Nombor Keselamatan Sosial (SSN)

- Akaun Media Sosial

- Nama Gadis Ibu

- Kadangkala, salinan ID kerajaan (untuk menghasilkan yang palsu)

The maklumat lanjut penyerang mungkin mempunyai, lebih banyak peluang dia boleh berjaya dalam niat jahatnya. Dengan maklumat yang disebutkan di tangan penipu, serangan itu boleh menjadi sangat dahsyat (pengambilalihan akaun, kecurian identiti, penipuan kad kredit, dll.) sehingga mangsa mungkin gagal memulihkan identiti dalam taliannya sepenuhnya.

Kaedah Digunakan oleh Penipu untuk Memilih Mangsa

Penyerang boleh memilih mangsa dengan menggunakan kaedah berikut:

- Menggunakan Brute Force : Ramai penipu mungkin hanya menggunakan nombor telefon rawak atau nombor telefon dalam satu siri untuk memilih mangsa mereka. Selain itu, nombor telefon yang terdedah dalam pelanggaran data juga mungkin disasarkan.

- Menyasarkan Individu Tertentu : Ini ialah mod utama di mana penyerang memilih mangsa yang terdedah dan mempunyai nombor telefon mangsa serta maklumat/data berharga lain seperti pengendalian media sosial. Dilaporkan bahawa akaun Instagram atau permainan yang dicuri (dengan pengikut yang ramai) boleh dijual pada harga sekitar 40000 USD.

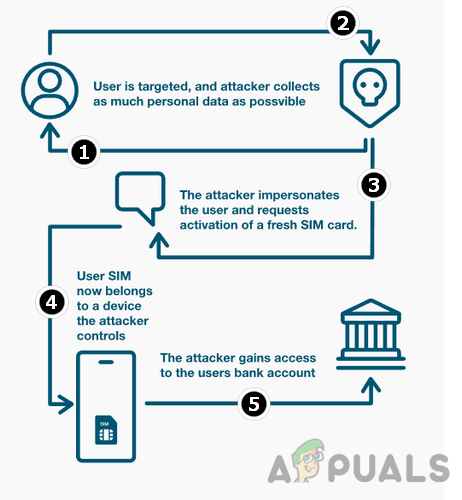

Langkah-langkah dalam Melakukan Serangan Pertukaran SIM

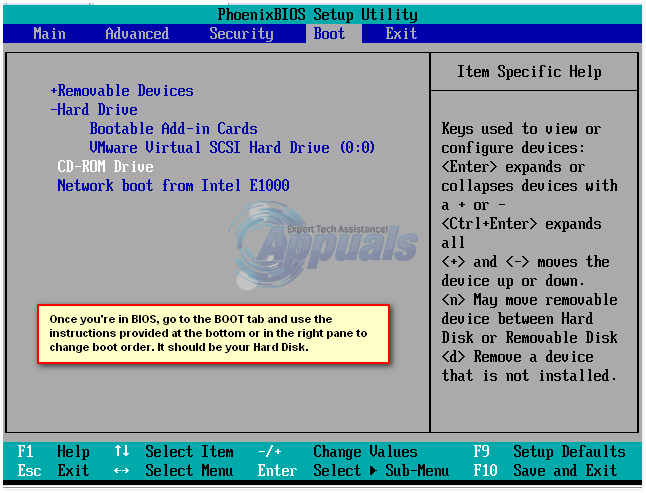

Langkah-langkah umum dalam serangan pertukaran SIM boleh disenaraikan sebagai:

Langkah-langkah yang Terlibat dalam Serangan Pertukaran SIM

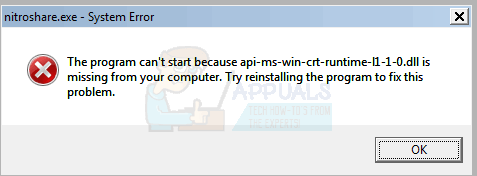

- Pernah menjadi penyerang kunci a nombor telefon untuk melakukan serangan pertukaran SIMnya, dia akan melakukannya cari yang maklumat tentang kemungkinan mangsa , dikehendaki menyamar sebagai mangsa kepada wakil telekom. Dia mungkin mendapatkan butiran ini dengan menggunakan teknik kejuruteraan sosial, e-mel/mesej pancingan data, mengintip anda semasa anda menggunakan telefon anda, atau membeli butiran daripada raket jenayah terancang (jika data anda adalah sebahagian daripada pelanggaran data). Selepas mengetahui butiran mangsa, sesetengah penipu boleh mula panggilan dan mesej berterusan kepada mangsa yang berkemungkinan untuk marahkan dia ke tahap di mana sasaran terpaksa matikan telefonnya supaya pembawa tidak boleh menghubunginya apabila mengeluarkan semula atau memindahkan SIM.

- Kemudian dia akan kenalan yang operator telekomunikasi dan menyamar mangsa.

- Sekarang dia akan memperdaya dan meyakinkan wakil telekom kepada pemindahan yang nombor telefon mangsa kepada a SIM baru kerana SIM lama hilang atau dicuri dan mungkin membuat wakil mengeluarkan SIM baharu kepada penyerang atau mengeluarkan nombor telefon mangsa pada SIM yang dimiliki oleh penyerang, menyamar sebagai mangsa.

Di sesetengah negara, penyerang mesti meyakinkan mangsa untuk melakukan tindakan tertentu untuk membenarkan pertukaran SIM, contohnya, di Nigeria dan India, penyerang mesti meyakinkan yang mangsa kepada tekan 1 pada nombor berdaftarnya kepada membenarkan pertukaran SIM . Sesetengah penipu boleh menggunakan a orang dalam pada pihak operator telekomunikasi untuk menyelesaikan tugas mereka (kurang biasa tetapi melaporkan insiden di mana pekerja memperoleh USD 100 untuk setiap pertukaran SIM yang tidak sah).

Seorang Penipu yang Menyamar sebagai Mangsa kepada Wakil Pembawa

- Sebaik sahaja penyerang mengawal SIM mangsa (telefon mangsa akan terputus sambungan dan dia tidak akan dapat membuat panggilan, menggunakan data mudah alih atau menghantar mesej), penyerang boleh memulakan fasa seterusnya serangan dengan menggunakan mesej OTP/2FA untuk log masuk ke akaun mangsa, mencuri maklumat dan data peribadinya.

Penggunaan Serangan Pertukaran SIM oleh Penipu

Serangan pertukaran SIM adalah langkah asas penipuan. Sebaik sahaja penipu mengawal nombor telefon mangsa, dia boleh menggunakannya untuk perkara berikut (tetapi tidak terhad kepada):

- Pengambilalihan Akaun : Ini adalah bentuk serangan pertukaran SIM yang paling biasa dan merupakan sebab asas penipu boleh menyasarkan mangsa. Memandangkan penipu mengawal nombor telefon, dia boleh menerima mesej 2FA atau OTP dan log masuk ke akaun/perkhidmatan mangsa. Ini termasuk media sosial, permainan, perbankan mudah alih, dompet crypto dalam talian atau akaun kedai dalam talian. Dia juga boleh menukar kelayakan akaun (menjadikan hampir mustahil untuk dipulihkan) atau memadamkan akaun dan datanya.

- Penipuan Identiti : Sebaik sahaja penipu mengawal nombor telefon mangsa, dia boleh menyamar sebagai mangsa melalui SMS dan aplikasi media sosial yang boleh digunakan untuk keuntungan peribadi seperti meminta rakan/keluarga mangsa untuk pinjaman segera. Selain itu, jika anda mempunyai dokumen anda (seperti ID isu kerajaan) pada perkhidmatan awan dan penipu boleh log masuk ke akaun itu, mereka boleh menggunakan dokumen anda untuk melakukan penipuan yang berbeza menggunakan ID anda.

- Pancingan data : Setelah nombor telefon anda terjejas, penipu boleh meluaskan rangkaian serangan pertukaran SIM mereka dengan menghantar perisian hasad kepada rakan/keluarga anda dan mereka mungkin menjadi mangsa seterusnya serangan pertukaran SIM apabila mereka membuka pautan/mesej tersebut daripada penipu, berfikir bahawa anda telah menghantar sesuatu kepada mereka.

- Penipuan Transaksi : Penyerang boleh menggunakan e-dompet itu untuk melakukan pelbagai jenis pembelian seperti kad hadiah, hadiah, dsb. Jika nombor kad kredit anda dipautkan ke mana-mana akaun yang terjejas itu, maka itu boleh menjadi jackpot bagi penyerang, yang mungkin menggunakan ia untuk melakukan tindakan yang berbeza seperti membeli-belah. Jika bank atau institut kewangan anda menghantar mesej pengesahan atau memanggil pengesahan, penyerang menyamar sebagai anda akan mengesahkan transaksi tersebut dan anda akan mengalami kerugian kewangan.

- Penipuan CEO : Penipu suka menyamar sebagai pengurus atau eksekutif syarikat bereputasi untuk menarik kakitangan peringkat bawahan ke dalam penipuan, dan jika mereka boleh mendapatkan nombor telefon mana-mana individu sedemikian, maka mereka boleh menggunakan nombor itu untuk menyamar sebagai CEO syarikat dengan mudah dan mungkin melakukan penipuan dengan pekerja lain syarikat itu.

- memeras ugut : Tiada individu di dunia ini yang sempurna dan mungkin mempunyai beberapa perkara/peristiwa yang individu ingin disembunyikan daripada keluarga/rakan. Untuk merahsiakan maklumat/data mangsa, penipu boleh memeras ugut mangsa. Selain itu, sesetengah penipu boleh menghubungi anda untuk mengembalikan data anda sebagai balasan untuk beberapa faedah kewangan atau lain-lain.

Keterukan Serangan

Untuk mengetahui tahap keterukan serangan, mari kita petik satu pengalaman yang dikongsi oleh mangsa :

“Seluruh saya kehidupan digital adalah musnah dalam satu jam selepas serangan pertukaran SIM. Pertama, penipu mengambil alih saya akaun Google dan kemudian memadamnya. Kemudian, mereka log masuk ke saya akaun Twitter dan mula menyiarkan kandungan perkauman/homofobia.

Yang paling teruk ialah mereka menceroboh saya akaun Apple ID, dan penipu memadamkan data dari jauh MacBook saya , iPhone , dan iPad . Saya tidak mempunyai sebarang sandaran data, jadi saya telah kehilangan foto/video sepanjang hayat anak perempuan saya, dan dokumen/e-mel penting turut hilang.”

Tanda Amaran Bahawa Anda Di bawah Serangan Pertukaran SIM

Memandangkan anda mungkin telah memahami idea betapa berbahayanya serangan pertukaran SIM, kini berikut ialah beberapa tanda amaran yang mungkin anda perhatikan apabila diserang:

- Tiada Perkhidmatan Rangkaian pada Telefon Mangsa : Jika telefon anda berhenti menerima isyarat daripada pembawa mudah alih, itu boleh menjadi tanda pertama serangan pertukaran SIM, memandangkan tiada gangguan rangkaian untuk orang lain di sekitar.

- Aktiviti Akaun Media Sosial yang tidak dikenali : Jika anda melihat aktiviti luar biasa pada akaun media sosial anda (seperti melog keluar daripada apl media sosial pada telefon pintar anda) yang tidak dimulakan oleh anda, maka itu mungkin satu lagi tanda bahawa anda mungkin menjadi mangsa serangan pertukaran SIM.

- Tiada Akses kepada Perkhidmatan Kewangan atau Bank : Satu lagi tanda penipuan SIM swap ialah anda mungkin gagal mendapat akses kepada kewangan anda (seperti kad kredit) atau perkhidmatan bank jika SIM anda yang dipautkan kepada perkhidmatan ini telah ditukar oleh penipu.

- Pemberitahuan : Anda mungkin mula melihat pemberitahuan pada apl berbeza yang tidak dimulakan oleh anda, seperti pemberitahuan transaksi dalam Apl Tunai, tidak dibenarkan oleh anda.

- Membawa Intimation : Jika anda mempunyai apl pembawa yang dipasang pada mana-mana telefon pintar anda dan apl itu memberitahu anda (atau mesej e-mel daripada pembawa memberitahu anda) bahawa SIM baharu dikeluarkan untuk nombor telefon anda (tidak dimulakan oleh anda), maka itu adalah isyarat jelas bahawa anda berada di bawah serangan pertukaran SIM.

Langkah Jika Anda Diserang

Jika anda adalah salah seorang daripada mereka yang tidak bernasib baik yang mengalami serangan pertukaran SIM, maka anda mesti mengambil tindakan yang disenaraikan di bawah kerana masa adalah kuncinya di sini:

- pertama, hubungi operator anda dan dapatkan SIM baharu nombor telefon anda atau aktifkan nombor telefon anda pada SIM anda sekarang supaya nombor telefon anda dinyahaktifkan pada SIM yang dimiliki oleh penggodam.

- Hubungi institut kewangan (bank, pengeluar kad kredit, dsb.) dan menyekat atau membalikkan sebarang urus niaga. Banyak institusi kewangan menambah kelewatan masa untuk transaksi yang luar biasa atau mencurigakan, dan jika anda menghubungi institusi itu tepat pada masanya, anda mungkin boleh membuat urus niaga diterbalikkan oleh penipu. Jika terdapat transaksi yang tidak dimulakan oleh anda, maklumkan kepada institut kewangan anda. Perlu diingat bahawa peluang untuk memulihkan kerugian kewangan adalah minimum kerana penipu memindahkan dana ke akaun di negara lain.

- Tetapkan semula kata laluan/PIN untuk sebarang akaun dan perkhidmatan dalam talian. Jika boleh, tukar nombor telefon pilihan akaun atau perkhidmatan kepada nombor telefon lain. Juga, jika boleh, tukar e-mel utama akaun media sosial anda kepada alamat e-mel yang lain.

- Jika anda SSN (atau mana-mana ID lain yang dikeluarkan kerajaan) juga dicuri dan digunakan oleh penipu, serta-merta kenalan yang Pentadbiran Keselamatan Sosial (atau pihak berkuasa yang mengeluarkan ID).

- Sesetengah penggodam mungkin cuba menghubungi anda, dan kenalan itu agak menggoda kerana mereka mempunyai maklumat sensitif anda tetapi jangan jatuh cinta kerana anda sama ada akan diperas atau tanpa disedari menjadi sebahagian daripada aktiviti penggodaman yang lebih besar. Jangan terlibat dengan penggodam tetapi bawa perkara itu kepada agensi penguatkuasaan undang-undang.

- Laporan serangan pertukaran SIM dan kerugian yang dialami melalui agensi penguatkuasaan undang-undang negara anda.

Langkah-langkah untuk Mencegah Serangan Pertukaran SIM

Terdapat pepatah bahawa mencegah lebih baik daripada mengubati, dan terdapat beberapa langkah yang boleh anda ambil untuk meminimumkan kemungkinan serangan pertukaran SIM. Tetapi pencegahan bukanlah tanggungjawab satu entiti, iaitu, kerajaan , pengendali telekomunikasi , institut kewangan , dan pelanggan telefon bimbit .

Semua mesti bertindak dalam domain masing-masing untuk membendung teknik penipuan ini, kerana ketidaktahuan mana-mana perkara ini boleh membawa kepada serangan pertukaran SIM yang berjaya. Perkara yang perlu diingat ialah jika seseorang diserang sekali, maka terdapat kemungkinan lebih banyak serangan berikutnya (mungkin automatik) jika dia tidak mengambil tindakan untuk mencegah serangan.

negara mesti mengikat pengendali telekomunikasi kepada mengeluarkan semula SIM dengan pengesahan yang betul, dan jika terdapat serangan pertukaran SIM, negara itu polis mesti bertindak secara maksimum kepada menangkap penjenayah terbabit. Jika tidak, a serangan pertukaran SIM yang berjaya akan menjadi a penguat moral untuk penjenayah lain .

Banyak negara membuat undang-undang dan tindakan untuk menentang teknik penipuan ini (FCC sudah membuat peraturan dalam hal ini). Operator telekom mesti membuat prosedur untuk melindungi pelanggan mereka daripada serangan leret SIM. Pengendali mesti memastikan bahawa mereka pekerja tidak jatuh untuk rasuah ditawarkan oleh penipu.

Dalam hal ini, T-Mobile sudah membuat beberapa protokol yang perlu diikuti oleh pekerjanya sebelum SIM boleh ditukar, seperti kelulusan daripada dua pekerja T-Mobile, yang sebelum ini terikat dengan kelulusan seorang pengurus; walaupun ia tidak mudah, ia adalah satu langkah ke arah yang betul.

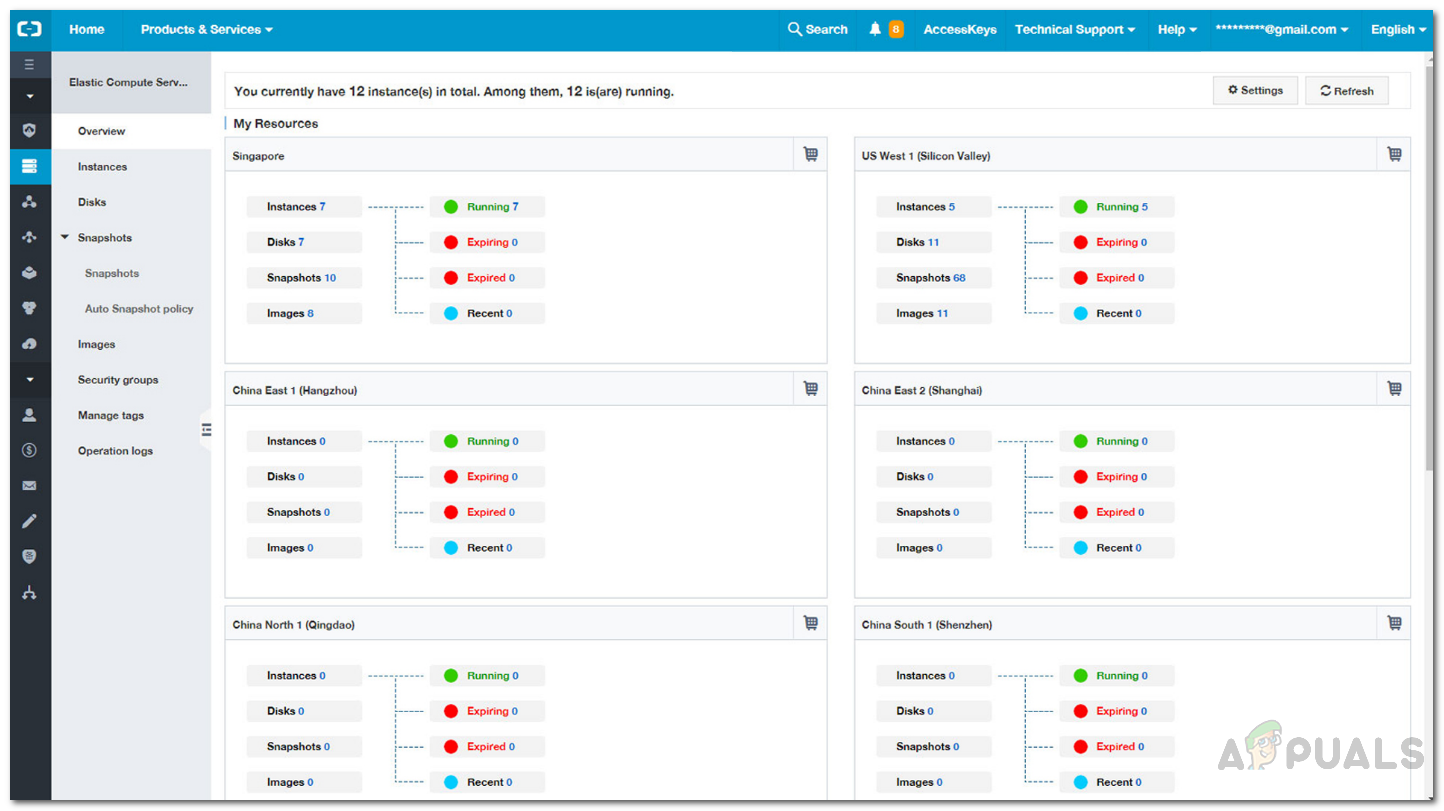

Bank boleh menggunakan an API oleh pengawal selia negara untuk semak jika ada a pertukaran SIM baru-baru ini, dan jika ya, ia sepatutnya hadkan pelanggan dalam talian akses untuk tempoh tertentu atau pelanggan secara fizikal membenarkan pertukaran tersebut. Juga, menggunakan pengesahan perkakasan oleh Bank harus menjadi satu kemestian untuk mengelakkan sebarang penggodaman akaun pelanggan.

Sebagai pelanggan , anda boleh mengamalkan teknik berikut untuk melindungi diri anda daripada serangan pertukaran SIM atau serangan berulang (jika sudah menjadi mangsa). Tujuan asas teknik ini adalah untuk memecahkan kitaran ganas yang mungkin dihadapi oleh mangsa jika dia diserang dengan menggunakan kaedah pertukaran SIM.

Semak Peraturan Negara Anda

Langkah pertama untuk mengatasi serangan swap SIM hendaklah menyemak peraturan negara anda dan melihat cara pengendali telekom anda mematuhi peraturan negara.

Semak Prosedur Pengendali Anda untuk Mengeluarkan SIM

Cuba fahami dengan betul prosedur pembawa mudah alih anda untuk mengeluarkan SIM, dan jika ia menawarkan sebarang jenis portal pengurusan akaun untuk mengurus SIM anda atau mengunci nombor telefon anda ke SIM tertentu, jika ya, maka anda boleh menggunakannya untuk melindungi diri anda.

Jika pengendali anda agak lemah dalam prosedurnya, anda mungkin menghantar nombor anda ke operator yang lebih selamat (jika boleh). Malah sesetengah pengendali menyediakan kod khas yang boleh anda dail dari telefon anda untuk melaporkan sebarang insiden pertukaran SIM.

Sesetengah pengendali mungkin memudahkan dengan ciri panggil balik. Dengan ciri panggil balik, setiap kali pengendali rangkaian mudah alih dihubungi untuk pengeluaran semula kad SIM mangsa yang berkemungkinan, pengendali boleh menghubungi mangsa yang berkemungkinan pada nombor telefon yang diberikan oleh individu tersebut apabila menetapkan ciri panggilan balik dan memastikan bahawa jika dia secara sah meminta pengeluaran semula SIM.

Jika tidak, pengendali tidak akan mengeluarkan SIM baharu, dan serangan akan gagal. Jadi, jika pembawa mudah alih anda mempunyai ciri panggil balik, gunakan ciri tersebut untuk melindungi diri anda daripada serangan pertukaran SIM.

Sesetengah pengendali mempunyai kelewatan masa (sekitar 72 jam) sebelum SIM pelanggan ditukar. Semak sama ada pembawa anda mempunyai sebarang kemudahan sedemikian. Jika ya, aktifkan pada nombor telefon anda supaya anda mempunyai tetingkap masa sebelum penipu berjaya dalam niat jahatnya.

Semak Prosedur Kewangan atau Perbankan Anda

Sesetengah bank (atau institut kewangan) menggunakan teknik untuk melindungi pelanggan mereka daripada penipuan kewangan dengan menggunakan serangan pertukaran SIM. Salah satu teknik sedemikian ialah menggunakan API pengawal selia negara untuk menyemak sama ada pelanggan telah menukar SIMnya baru-baru ini sebelum melakukan transaksi.

Jika ya, maka bank akan mengehadkan urus niaga pelanggan untuk masa tertentu atau jika pelanggan mengesahkan pertukaran SIM secara fizikal pada cawangan bank. UK, Australia dan banyak negara Afrika (seperti Afrika Selatan, Kenya, Mozambique dan Nigeria) telah melaksanakan teknik yang disebutkan. Jadi, semak apakah perlindungan oleh bank anda terhadap serangan pertukaran SIM dan ikuti mana-mana garis panduan daripada bank untuk mengelakkan sebarang serangan pertukaran SIM.

Tetapkan PIN atau Kata Laluan pada SIM atau Portal Pengurusan Akaun Pembawa Anda

Mengikut cadangan FTC, adalah lebih baik bagi pelanggan rangkaian mudah alih untuk menyediakan PIN atau kata laluan pada SIMnya. Selain itu, untuk mengelakkan perubahan pada nombor telefon pelanggan tanpa kebenaran pelanggan, pelanggan mesti mengunci nombor telefonnya dalam portal pengurusan pembawa (jika ada). Jika pembawa anda menyokong mana-mana daripada ini, pastikan anda menggunakan ciri ini untuk mengelakkan sebarang kemalangan pada masa hadapan.

Elakkan Berkongsi Maklumat Peribadi

Asas serangan leret SIM ialah maklumat peribadi mangsa yang diperlukan oleh pengendali mudah alih untuk pengeluaran semula atau mengalihkan nombor telefon ke SIM baharu. Jika maklumat peribadi mangsa tidak tersedia kepada penyerang, maka peluang serangan dengan menggunakan kaedah pertukaran SIM diminimumkan tetapi penyerang masih boleh membeli butiran mangsa daripada pasaran dalam talian gelap, memandangkan data mangsa adalah sebahagian daripada data pelanggaran.

Jadi, untuk mengambil kesempatan, pastikan anda tidak sekali-kali berkongsi maklumat peribadi anda dengan orang di telefon atau dalam talian (walaupun seseorang mendakwa maklumat itu penting). Teknik lain yang digunakan oleh penipu ialah menghubungi mangsa daripada nombor yang kelihatan seperti nombor talian bantuan pengendali mudah alih (atau mana-mana jabatan kerajaan seperti jabatan kesihatan) dan cuba mengumpulkan maklumat peribadi mangsa.

Jadi, jangan kongsi maklumat peribadi anda melalui telefon, walaupun dengan orang yang mendakwa mereka daripada talian bantuan pengendali atau agensi kerajaan.

Elakkan Menggunakan Nombor Telefon Yang Sama untuk Akaun Sensitif

Amalan terbaik yang boleh digunakan ialah menggunakan nombor telefon yang berbeza untuk perkhidmatan yang berbeza (yang akan menjadi beban bagi sesetengah orang) atau pendekatan lain yang boleh anda gunakan ialah menggunakan satu nombor untuk akaun media sosial dan kemudian nombor telefon lain untuk perkhidmatan lain. (seperti e-mel, bank, dll.).

Jauhi Mentaliti bahawa 'Saya Selamat'

Apabila penipu menyerang nombor dengan menggunakan kaedah kekerasan, mereka menembak secara liar tanpa mengetahui siapa sasarannya, dan memikirkan bahawa saya selamat kerana saya bukan individu berprofil tinggi boleh merugikan anda sepanjang hayat digital anda (anda mungkin baca sekali lagi bahagian Keterukan Serangan) dan mungkin menyebabkan isu lain juga.

Mungkin ada segelintir orang yang beranggapan bahawa kita tidak mempunyai apa-apa untuk disembunyikan, tetapi itu hanyalah alasan yang tempang kerana orang sebegini tidak lupa menutup pintu rumah apabila keluar rumah.

Gunakan Nombor Telefon Talian Tetap, eSIM atau Nombor Telefon Maya

Setiap kali anda dikehendaki menggunakan nombor telefon, lebih baik menggunakan nombor talian tetap kerana ia akan melindungi anda daripada serangan pertukaran SIM. Selain itu, jika anda dikehendaki berkongsi nombor telefon anda dalam talian, dapatkan nombor talian tetap.

Selain itu, di sesetengah negara, eSIM mungkin melindungi anda daripada serangan pertukaran SIM jika eSIM hanya dikeluarkan selepas pengesahan fizikal pelanggan pada francais syarikat. Jika anda mesti menggunakan nombor telefon mudah alih dan berkongsinya dalam talian, dapatkan nombor maya seperti nombor Google Voice atau Google Fi.

Gunakan Kaedah Pengesahan Jenis Berbeza

Banyak perkhidmatan menawarkan kaedah pengesahan selain SMS seperti Google menawarkan Google Authenticator untuk mendapatkan kod semasa log masuk ke Google atau kunci perkakasan yang ditawarkan oleh YubiKey. Adalah lebih baik untuk menggunakan alternatif ini untuk menjana kod log masuk (menggantikan SMS atau kebenaran berasaskan panggilan), supaya jika anda kehilangan akses kepada akaun anda, anda mungkin masih boleh log masuk menggunakan apl pengesah.

Gunakan Pengurus Kata Laluan

Menggunakan kata laluan biasa atau serupa di seluruh tapak web adalah bahaya keselamatan yang besar. Adalah lebih baik untuk menggunakan kata laluan yang kuat dan unik. Jika anda lazim menggunakan kata laluan biasa atau serupa, anda boleh bertukar kepada pengurus kata laluan untuk mengelakkan malapetaka.

Jauhi E-mel atau Mesej Mencurigakan

Jika anda menerima e-mel atau mesej (walaupun daripada yang rapat) yang kelihatan mencurigakan, maka anda tidak boleh membuka e-mel/mesej tersebut atau mengklik mana-mana pautan dalam mana-mana e-mel/mesej sehingga anda 100% pasti bahawa pautan itu selamat kerana penipu menggunakan yang mencurigakan e-mel atau mesej, atau pautan di dalamnya untuk mengumpul maklumat tentang kemungkinan mangsa dan kemudian meneruskan serangan pertukaran SIM.

Selain itu, jangan sekali-kali memuat turun lampiran pada sistem/peranti anda sehingga anda yakin sepenuhnya bahawa lampiran itu sah. Penipu kebanyakannya menggunakan ini sambil mengekalkan minat anda (dari akaun media sosial anda) dalam pandangan mereka, jadi jangan jatuh cinta.

Gunakan Kad Kredit/Debit Sekali Pakai

Anda boleh menggunakan perkhidmatan dalam talian (cth., Privasi atau Kabur) untuk mendapatkan kad kredit/debit sekali guna atau kad kredit/debit boleh dicas semula untuk mengelak daripada menggunakan kad kredit/debit tunggal asal anda dalam talian untuk mengelakkan sebarang kerosakan yang mungkin berlaku jika kad kredit asal anda info dicuri oleh penipu dengan menggunakan serangan pertukaran SIM.

Gunakan Keizinan Kunci Bio-metrik atau Perkakasan

Semakin banyak perkhidmatan beralih kepada kebenaran biometrik. Jika akaun atau perkhidmatan anda menyokong kebenaran biometrik, adalah lebih baik untuk beralih kepada perkhidmatan tersebut untuk mengelakkan pertukaran SIM atau percubaan menggodam. Jika anda tidak selesa menggunakan biometrik, anda boleh menggunakan kebenaran kunci perkakasan (seperti YubiKey).

Gunakan Kebenaran Biometrik

Gunakan Alat Keselamatan Terkini pada Peranti Anda

Web tidak selamat dan seseorang mesti menggunakan alat keselamatan (seperti antivirus, firewall, penyekat iklan atau pop timbul, dsb.) untuk memastikan data dan maklumatnya selamat, terutamanya daripada serangan pancingan data untuk mengumpulkan maklumat yang diperlukan untuk meneruskan serangan pertukaran SIM. Berhati-hati dengan pop timbul penyemak imbas tersebut atau gunakan penyekat iklan/pop timbul.

Jangan sekali-kali Kongsi OTP, Kod 2FA atau Ambil Tindakan Yang Anda Tidak Faham.

Penipu akan cuba menggunakan teknik yang berbeza untuk menarik mangsa yang berkemungkinan. Mereka cuba mendapatkan kod OTP dan 2FA daripada anda untuk mendapatkan maklumat peribadi anda. Selain itu, jika seseorang meminta anda menekan kekunci nombor tertentu atau melakukan tindakan pada telefon anda, jangan lakukan itu kerana anda mungkin membenarkan permintaan pertukaran SIM kerana banyak pengendali memerlukan anda menekan kekunci tertentu (seperti 1 di India) untuk membenarkan operasi pertukaran SIM.

Jadi itu sahaja, pembaca yang budiman; kami telah mencuba sedaya upaya untuk meneliti topik tersebut dan berharap anda semua akan selamat daripada serangan pertukaran SIM.