Penyemak Imbas Web Microsoft Edge. Lesoir

Penyelidik keselamatan Netsparker, Ziyahan Albeniz, menemui kerentanan dalam penyemak imbas Microsoft Edge yang membenarkan penyebaran perisian hasad. Dia menerbitkan penemuannya pada CVE-2018-0871 ( CVSS 3.0 Markah Dasar 4.3) dalam laporannya yang bertajuk “ Mengeksploitasi Kerentanan Microsoft Edge untuk Mencuri Fail . '

Albeniz menjelaskan bahawa kerentanan itu berasal dari kelemahan ciri Dasar Asal Sama. Ketika dieksploitasi, kerentanan dapat digunakan untuk menyebarkan malware yang dapat melakukan serangan phishing dan mencuri maklumat. Faktor hebat dalam penyebaran perisian hasad melalui saluran ini adalah input pengguna sendiri dalam memuat turun fail berbahaya. Inilah sebabnya mengapa kerentanan tidak dapat dieksploitasi secara besar-besaran dan oleh itu menimbulkan risiko yang lebih rendah daripada kekurangan keselamatan penyemak imbas.

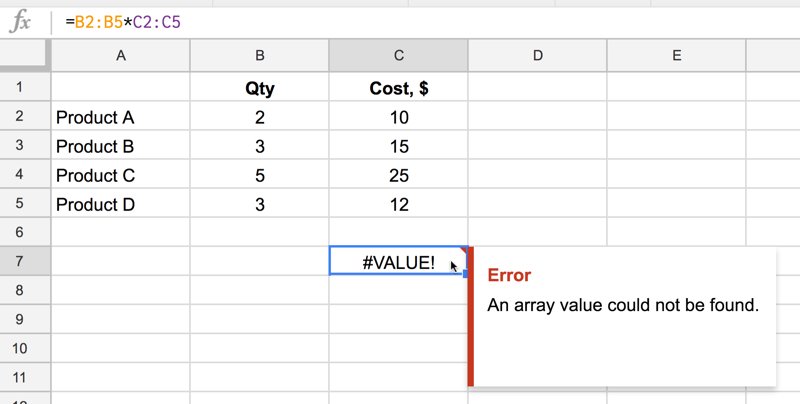

Ciri Dasar Asal Sama adalah model keselamatan aplikasi web yang digunakan di hampir semua penyemak imbas internet. Ini memungkinkan skrip di satu laman web mengakses data di laman web yang lain selagi halaman web tergolong dalam domain, protokol, dan port yang sama. Ini menghalang akses lintas laman web ke laman web, yang bermaksud bahawa laman web yang berniat jahat tidak dapat mengakses kelayakan akaun bank anda jika anda log masuk di tab lain atau anda terlupa log keluar.

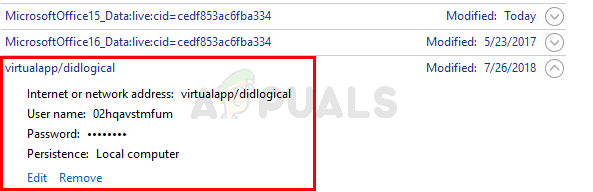

Kes di mana mekanisme keselamatan SOP gagal adalah ketika pengguna ditipu memuat turun fail HTML berbahaya dan menjalankannya di komputer mereka. Setelah fail disimpan secara tempatan, file akan dimuat dalam protokol 'file: //' di mana ia tidak mempunyai domain atau nombor port yang ditetapkan. Oleh kerana melalui laman web SOP hanya dapat mengakses informasi pada domain / port / protokol yang sama, seperti semua file lokal lain juga dilancarkan dalam protokol 'file: //', file HTML berbahaya yang diunduh dapat mengakses file apa pun di sistem lokal dan mencuri data daripadanya.

Kerentanan Microsoft Edge SOP ini dapat digunakan untuk melakukan serangan yang disasarkan dan tepat. Setelah pengguna yang dimaksudkan ditipu memuat turun dan menjalankan fail, penggodam dapat mengintip maklumat di PC mereka dan mencuri maklumat yang tepat yang dia cari, dengan syarat dia tahu di mana mencarinya. Oleh kerana serangan ini tidak automatik, mengetahui pengguna dan sistem akhir pengguna membantu melaksanakan serangan dengan cekap.

Zihayan Albeniz merakam video pendek yang menunjukkan serangan ini. Dia menjelaskan bahawa dia dapat memanfaatkan kerentanan ini di Edge, Mail, dan Calendar, untuk mencuri data dari komputer dan mengambilnya di peranti lain dari jauh.

Microsoft telah mengeluarkan kemas kini untuk penyemak imbas Edge-nya yang memperbaiki kerentanan ini. Kemas kini tersedia untuk semua versi Windows 10 Microsoft Edge masing-masing yang diterbitkan penasihat buletin. Walaupun fakta bahawa kemas kini telah dikeluarkan untuk menyelesaikan kerentanan SOP ini, Albeniz masih memberi amaran bahawa pengguna harus berhati-hati terhadap fail HTML yang mereka terima dari sumber yang tidak diketahui. HTML bukan jenis fail konvensional yang digunakan untuk menyebarkan perisian hasad, sebab itulah ia sering tidak diduga dan menyebabkan kerosakan.