Penyesuai Paparan Tanpa Wayar Microsoft. Komputer riba G7

Microsoft Wireless Display Adapter V2 telah didiagnosis dengan tiga kelemahan: kerentanan suntikan perintah, kerentanan kawalan akses yang rosak, dan kerentanan serangan kembar jahat. Kerentanan pertama hanya diuji pada perisian Microsoft Wireless Display Adapter V2 versi 2.0.8350 hingga 2.0.8372 dan didapati mempengaruhi semua versi dalam julat ini. Kawalan akses yang rosak dan kelemahan serangan kembar jahat didapati hanya mempengaruhi versi perisian 2.0.8350 dalam julat yang diuji. Versi perisian yang lain tidak diuji, dan kelemahan masih belum dimanfaatkan. Kerentanan suntikan arahan telah diberikan label CVE-2018-8306 , dan telah diberikan penilaian risiko yang agak sederhana.

Adaptor Paparan Tanpa Wayar Microsoft adalah peranti perkakasan yang membolehkan penyiaran skrin dari peranti Microsoft Windows yang dibolehkan Miracast. Mekanisme menggunakan sambungan Wi-Fi Direct dan saluran transmisi audio / video Miracast untuk menyiarkan skrin. Prosesnya dienkripsi WPA2 sesuai dengan enkripsi sambungan Wi-Fi yang digunakan untuk keamanan tambahan.

Untuk memasangkan perangkat dengan layar, mekanisme ini menawarkan sambungan tombol tekan dan juga sambungan PIN. Setelah sambungan dibuat, peranti tidak perlu disahkan untuk setiap sambungan berikutnya.

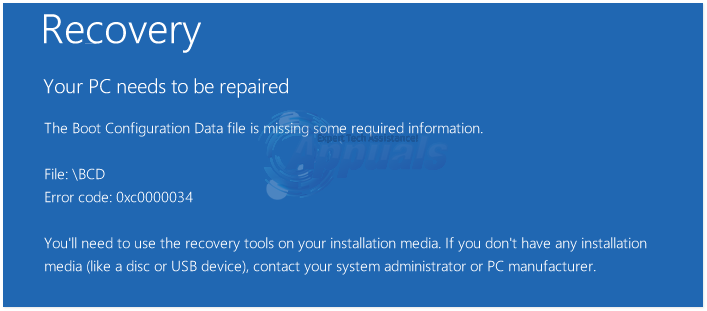

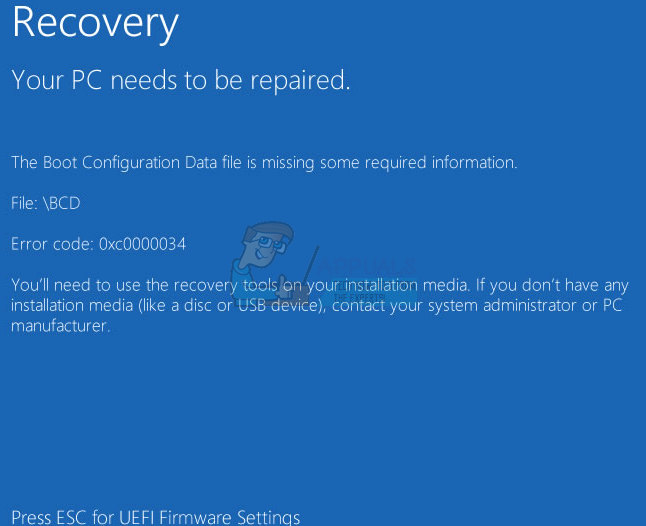

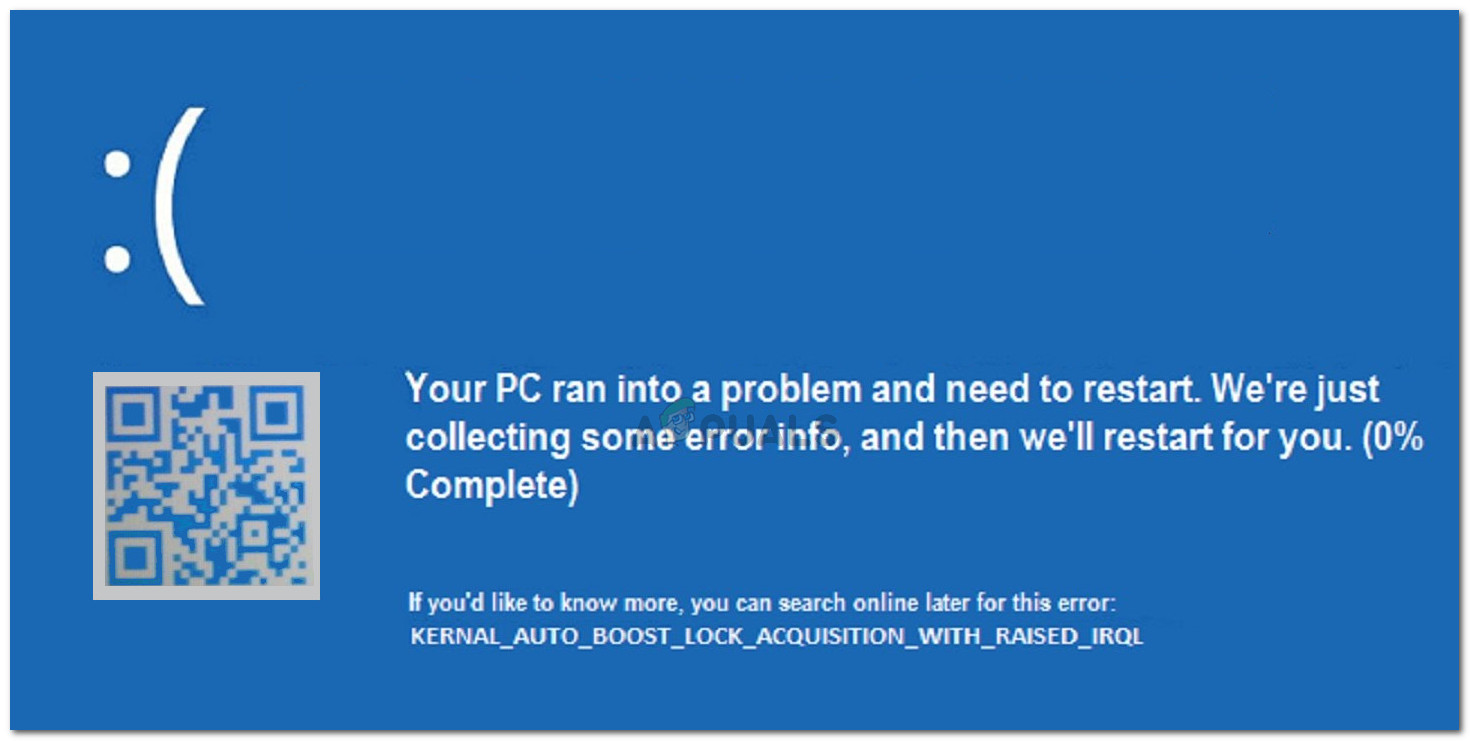

Melanjutkan dengan otorisasi yang telah dicapai sebelumnya, kerentanan suntikan perintah dapat terjadi ketika nama adaptor display ditetapkan dalam parameter 'NewDeviceName'. Menciptakan situasi di mana watak-watak melarikan diri dari skrip baris perintah, peranti diset ke dalam gelung boot di mana ia berhenti berfungsi dengan baik. Skrip yang terjejas untuk kerentanan ini adalah skrip '/cgi-bin/msupload.sh'.

Kerentanan kedua, kawalan akses yang rusak, dapat terjadi ketika metode konfigurasi tombol tekan digunakan untuk pemasangan perangkat, hanya mengharuskan peranti berada dalam jangkauan tanpa wayar tanpa memerlukan akses fizikal ke sana untuk pengesahan PIN. Setelah sambungan pertama dibuat dengan cara ini, sambungan berikutnya tidak memerlukan pengesahan, yang membolehkan peranti yang dikompromi mempunyai kawalan yang tidak terhad.

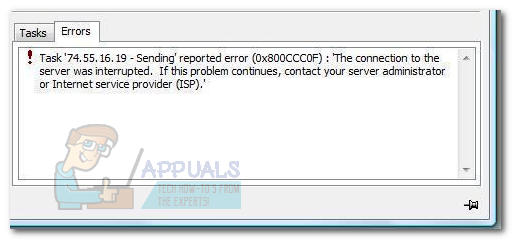

Kerentanan ketiga, serangan kembar jahat, berlaku apabila penyerang memanipulasi pengguna untuk menyambung ke peranti MSWDAnya dengan disambungkan ke MSWDA yang sah dan hanya mengeluarkan MSWDA milik penyerang agar pengguna dapat disambungkan. Setelah sambungan dibuat, pengguna tidak akan mengetahui bahawa dia telah tersambung ke peranti yang salah dan penyerang akan mempunyai akses ke fail dan data pengguna, mengalirkan kandungan pada perangkatnya.

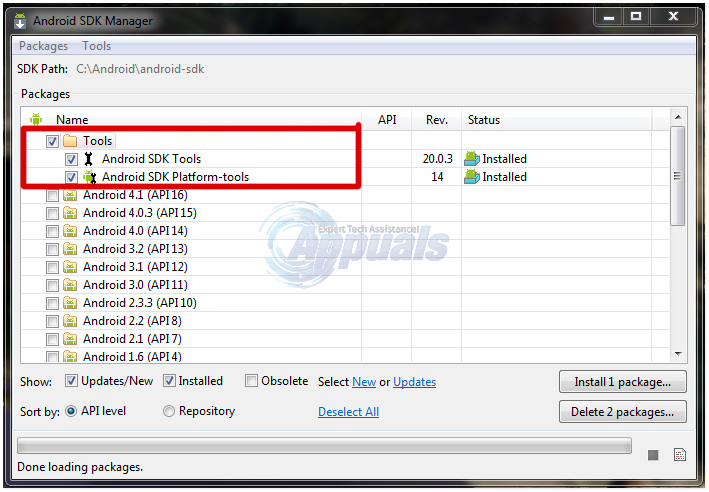

Microsoft pada mulanya dihubungi pada 21stbulan Mac mengenai kelemahan ini. Nombor CVE diberikan pada 19ikaJun dan kemas kini firmware dilancarkan pada 10ikabulan Julai. Sejak itu, Microsoft baru saja tampil dengan pendedahan awamnya penasihat . Kerentanan secara kolektif mempengaruhi versi 2.0.8350, 2.0.8365, dan 2.0.8372 perisian Microsoft Wireless Display Adapter V2.

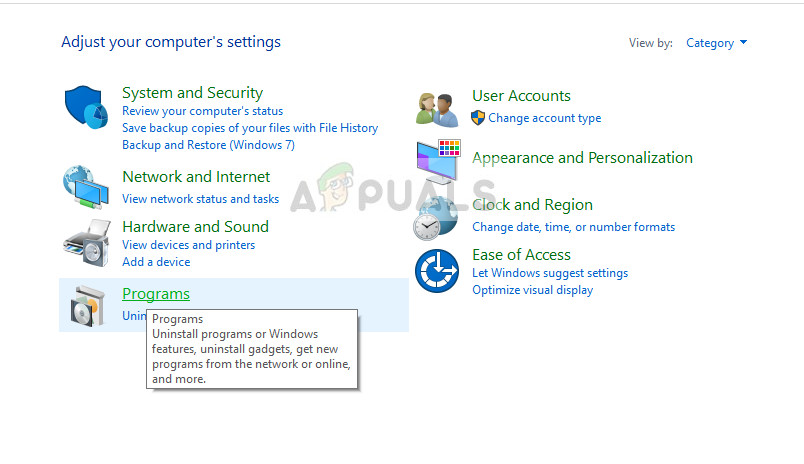

Kemas kini keselamatan yang dilabel sebagai 'penting' oleh Microsoft tersedia untuk ketiga-tiga versi di laman web mereka sebagai sebahagian daripada buletin keselamatan yang diterbitkan. Pengurangan lain yang disarankan menghendaki pengguna membuka aplikasi Microsoft Wireless Display Adapter Windows dan mencentang kotak di sebelah 'Pasangkan dengan Kod PIN' di bawah tab 'Pengaturan Keselamatan'. Ini memastikan bahawa akses fizikal ke peranti diperlukan untuk melihat skrinnya dan sepadan dengan kod PIN memastikan bahawa peranti yang dapat dicapai tanpa wayar yang tidak diingini tidak mudah tersambung ke penyediaan. Kerentanan yang mempengaruhi ketiga versi diberikan a CVSS 3.0 skor asas masing-masing 5.5 dan skor temporal masing-masing 5.

![[FIX] Rosetta Stone ‘Kesalahan Aplikasi Maut 1141’](https://jf-balio.pt/img/how-tos/51/rosetta-stone-fatal-application-error-1141.jpg)