Pencegahan Pengambilan Akaun

Apakah Pengambilalihan Akaun (ATO)? Ia adalah ketika penggodam menggunakan bukti kelayakan sebenar untuk log masuk ke akaun dan kemudian melakukan transaksi tanpa kebenaran. Sekiranya ia adalah institusi kewangan, ini mungkin bermaksud mengeluarkan atau memindahkan sejumlah besar wang dari akaun. Sekiranya ia adalah syarikat, itu boleh bermaksud mencuri harta intelek atau rahsia perdagangan.

Apa yang menjadikan ATO benar-benar berbahaya adalah bahawa pelaku jahat menggunakan bukti kelayakan yang sah dan oleh itu anda tidak akan menerima sebarang makluman mengenai log masuk yang mencurigakan. Mereka kemudian akan terus mengubah butiran hubungan anda yang membolehkan mereka terus menggunakan akaun tanpa ada bendera yang dinaikkan.

Dan apabila aktiviti mereka akhirnya diketahui, ia boleh menimbulkan tuduhan palsu. Semua bukti akan menunjuk ke arah pemilik akaun sebenar.

Bagaimana penipu ini mendapat akses ke butiran log masuk yang sebenarnya?

Peranan Pelanggaran Data dalam Memudahkan Pengambilalihan Akaun

Setiap tahun terdapat ribuan kejadian pelanggaran data di mana berjuta-juta data pengguna terdedah. Pernahkah anda terfikir apa yang berlaku pada data ini dan mengapa ia dianggap sangat berharga? Oleh itu, penggodam mempunyai kemampuan untuk mengekstrak maklumat berguna seperti nama pengguna dan kata laluan dari data yang dibocorkan yang kemudian mereka jual di laman web gelap.

Bilangan Pelanggaran Data Tahunan

Sebilangan besar mereka akan menyasarkan orang-orang yang sangat kaya atau individu yang berprofil tinggi dan menggunakan teknik yang disebut pematuhan tauliah untuk mencuba dan mengambil alih akaun mereka. Ini adalah proses automatik yang melibatkan menjalankan kelayakan yang diperoleh terhadap beberapa akaun yang dimiliki oleh sasaran.

Dan seperti yang anda ketahui, orang mempunyai kecenderungan untuk menggunakan kata laluan yang sama di beberapa laman web. Anda mungkin juga bersalah. Dan begitulah cara para penipu dapat mengakses akaun setelah itu mereka terus membuang data berharga termasuk nombor kad kredit dan maklumat peribadi lain.

Satu akaun itu akhirnya menjadi pintu masuk ke semua akaun mangsa yang lain.

Sekarang kepada persoalan besar. Apa yang awak buat?

Langkah yang Boleh Anda Lakukan untuk Mencegah Pengambilalihan Akaun

Terdapat banyak implikasi pengambilalihan akaun tetapi tidak seberat yang hilang kepercayaan terhadap perniagaan anda. Anda tidak akan pernah mendengar siapa pun menyalahkan pemilik akaun kerana menggunakan semula kata laluan mereka tetapi anda akan sentiasa kekal sebagai syarikat yang digodam.

Nasib baik, ada langkah yang boleh anda ambil untuk mencegah serangan ini. Tidak ada yang mencukupi dan oleh itu saya cadangkan menggunakan pelbagai kaedah. Peretas semakin pintar setiap hari dan selalu datang dengan kaedah baru untuk menyusup ke sistem anda.

Langkah pertama adalah mudah. Pendidikan pengguna. Tekankan bahawa pemilik akaun menggunakan kata laluan yang unik dan tegaskan syarat kata laluan di laman web anda untuk menghilangkan kata laluan yang lemah. Sebagai alternatif, anda boleh mengesyorkan agar mereka menggunakan pengurus kata laluan.

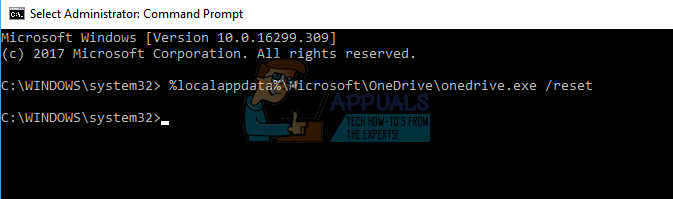

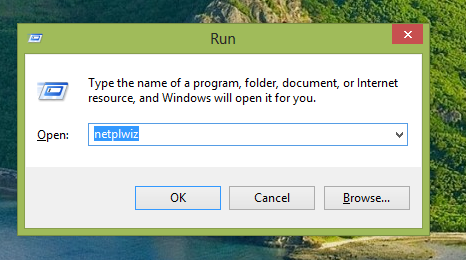

Langkah lain yang boleh anda lakukan untuk mencegah ATO termasuk penggiliran kata laluan, menggunakan pengesahan multifaktor, dan mengimbas web untuk mencari data yang terdedah yang mungkin membahayakan akaun pelanggan anda. Saya dapati ukuran terakhir itu paling berkesan.

Kata laluan telah terlibat dalam pelanggaran data

Dalam catatan ini, saya akan mencadangkan 5 alat yang menggunakan sekurang-kurangnya salah satu teknik di atas. Anda kemudian boleh memilih yang paling sesuai dengan anda.

1. Monitor Identiti SolarWinds

Cuba sekarang

Cuba sekarang Identity Monitor merupakan tambahan lain yang tidak ternilai untuk portfolio penyelesaian keselamatan SolarWind yang luar biasa. Ini adalah usaha kolaborasi antara SolarWinds dan Spycloud, sebuah syarikat data besar yang terkenal dengan pangkalan data data terdedah yang luas dan terkini.

Monitor Identiti SolarWinds

Dan seperti yang telah anda simpulkan, penyelesaian ini berfungsi dengan mengimbas laman web dan berusaha menentukan apakah data yang dipantau anda telah menjadi bagian dari pelanggaran data.

Pangkalan data sentiasa dikemas kini dan oleh kerana Identity Monitor berfungsi dalam masa nyata, anda boleh yakin bahawa anda akan diberitahu kelayakan anda serta merta. Makluman dihantar melalui e-mel.

Alat ini dapat digunakan untuk memantau seluruh domain atau alamat e-mel tertentu. Tetapi yang paling saya gemari ialah apabila anda menambahkan domain, anda juga dapat memantau semua alamat e-mel yang berkaitan dengannya.

Monitor Identiti menyoroti semua kejadian pelanggaran data dalam senarai kronologi di papan pemuka utama. Sekiranya anda sukar untuk diikuti, maka mereka juga mempunyai gambaran grafik mengenai garis masa pelanggaran. Klik pada kejadian tertentu pada grafik dan ia akan memberi anda maklumat tambahan seperti sumber kebocoran.

Saya juga menyukai seberapa baik antara muka pengguna alat ini disusun. Semua dilabel dengan baik dan semua yang anda perlukan adalah intuisi anda untuk menembusinya.

Papan pemuka Utama Monitor Identity

SolarWinds Identity Monitor tersedia sebagai aplikasi web dan terdapat dalam 5 rancangan premium. Pelan paling asas bermula pada $ 1795 dan dapat memantau dua domain dan 25 e-mel yang tidak berfungsi. Anda juga boleh menguji produk secara percuma tetapi anda hanya terhad untuk memantau satu e-mel.

2. Inovasi

Permintaan Demo

Permintaan Demo Iovasi juga merupakan penyelesaian yang baik untuk mencegah ATO tetapi menggunakan teknik yang berbeza dari Identity Monitor. Lebih baik lagi, ia terus memantau pengguna setelah log masuk. Ini bermaksud bahawa jika, entah bagaimana, penipu berjaya mengelakkan pengesanan semasa log masuk, mereka masih boleh diturunkan jika alat tersebut mengesan aktiviti yang mencurigakan dalam akaun.

Iovation dapat membantu mencegah ATO dengan membolehkan anda menambahkan pengesahan multifaktor dengan lancar ke semua aplikasi perniagaan anda.

Dan ada tiga cara untuk mengesahkan pengguna. Mengesahkan sesuatu yang mereka tahu (pengetahuan), sesuatu yang mereka miliki (memiliki), atau sesuatu yang mereka ada (wujud). Kaedah yang boleh anda gunakan untuk mengesahkan maklumat ini termasuk imbasan cap jari, imbasan muka, kod pin, geofencing, antara lain.

Berita baik. Anda boleh menentukan tahap pengesahan berdasarkan faktor risiko akaun untuk perniagaan anda. Jadi, semakin berisiko masuk adalah semakin kuat pengesahan yang diperlukan.

Inovasi

Kaedah lain yang menghalang Iovation mengambil alih akaun adalah melalui pengecaman peranti. Untuk pengguna mengakses akaun mereka, mereka memerlukan peranti. Ini boleh menjadi telefon bimbit, komputer, tablet, atau bahkan konsol permainan. Setiap peranti ini mempunyai alamat IP, maklumat peribadi (PII), dan atribut lain yang digabungkan dan digunakan oleh Iovation untuk membentuk cap jari pengenalan yang unik.

Oleh itu, alat ini dapat mengesan kapan peranti baru digunakan untuk mengakses akaun dan berdasarkan atribut yang dikumpulkannya, alat ini dapat menentukan apakah perangkat tersebut berisiko bagi akaun tersebut.

Kelemahannya, teknik ini mungkin bermasalah jika dikatakan pemilik akaun sebenarnya menggunakan perisian VPN. Mencuba untuk menipu alamat IP anda adalah salah satu isyarat risiko yang digunakan oleh Iovation. Isyarat lain termasuk menggunakan rangkaian tor, anomali geolokasi, dan ketidakkonsistenan data.

3. NETACEA

Permintaan Demo

Permintaan Demo Cadangan ketiga kami, NETACEA membantu mencegah ATO dengan menggunakan algoritma pembelajaran tingkah laku dan mesin untuk mengesan aktiviti log masuk bukan manusia.

Netac

Anda mungkin sudah menggunakan Firewall Aplikasi Web (WAF) untuk tujuan ini tetapi bot semasa menjadi lebih canggih dan dapat meniru tingkah laku manusia yang tulen dan memintas firewall anda.

Alat ini menganalisis berjuta-juta titik data dengan teliti untuk menentukan kapan bot digunakan untuk masuk ke salah satu akaun perniagaan anda. Setelah mengesan log masuk yang tidak betul maka ia boleh menyekatnya, mengalihkannya atau memberitahu anda supaya anda dapat mengambil langkah-langkah yang diperlukan.

Kelemahannya, alat ini mungkin tidak menyedari ketika penipuan menggunakan peranti nyata untuk mengambil alih akaun walaupun itu sangat tidak mungkin kerana ATO adalah permainan angka. Penggodam ingin log masuk ke sebilangan maksimum akaun dalam masa sesingkat mungkin.

Tetapi secara negatifnya, Netacea juga dapat mengesan ketika seorang penggodam sedang berusaha untuk memaksa masuk ke dalam akaun. Pemadat kelayakan dan Kekerasan serangan adalah dua cara utama yang digunakan penggodam untuk mendapatkan akses ke sistem.

Tinjauan Tingkah Laku Netacea

NETACEA berfungsi di semua platform, sama ada laman web, aplikasi, atau API dan ia tidak memerlukan konfigurasi atau pengaturcaraan lebih lanjut.

Juga, ia dapat dilaksanakan dengan menggunakan tiga kaedah. Iaitu melalui CDN, melalui proksi terbalik atau melalui integrasi berasaskan API.

4. ENZOIK

Cuba sekarang

Cuba sekarang Penyelesaian pencegahan ENZOIC ATO adalah alat padu yang berfungsi serupa dengan Identity Monitor. Ia menjalankan data yang dipantau ke pangkalan data untuk memeriksa apakah data tersebut telah dikompromikan dalam pelanggaran data.

Setelah mengenal pasti bahawa data telah diungkap maka itu memungkinkan anda untuk melaksanakan berbagai prosedur pengurangan ancaman seperti mengatur ulang kata sandi yang terdedah atau mungkin menyekat akses ke akaun ini.

Enzoik

Sekali lagi, yang meyakinkan ialah data yang dipantau anda akan dijalankan terhadap pangkalan data yang mengandungi berbilion-bilion data pelanggaran yang dikumpulkan melalui kombinasi automasi dan kecerdasan manusia.

ENZOIC tersedia sebagai perkhidmatan web dan menggunakan teknologi REST yang menjadikannya lebih mudah untuk disatukan dengan laman web anda. Ia juga dilengkapi dengan Kit Pengembangan Perisian yang mudah digunakan untuk memudahkan proses integrasi.

Perhatikan bahawa proses ini memerlukan pengetahuan pengaturcaraan, tidak seperti produk lain seperti Identity Monitor yang hanya memerlukan anda log masuk dan mula memantau akaun anda dengan segera.

Untuk memastikan bahawa maklumat dalam pangkalan data mereka tidak bocor, ia dienkripsi dan disimpan dalam format masin dan sangat dicincang. Malah pekerja Enzoik tidak dapat menyahsulitnya.

ENZOIC dihoskan di Amazon Web Services yang membolehkannya menghasilkan masa respons terbaik sekitar 200ms.

Mereka menawarkan percubaan percuma selama 45 hari tetapi anda pertama kali diminta untuk mengisi maklumat anda. Selepas itu, anda boleh membeli lesen bergantung pada perkhidmatan yang anda perlukan.

5. Imperva

Permintaan Demo

Permintaan Demo Penyelesaian Imperva ATO menggunakan teknik yang sama dengan NETACEA. Ia menganalisis interaksi antara pengguna dan laman web atau aplikasi anda dan menentukan sama ada percubaan masuk adalah automatik.

Mereka mempunyai algoritma yang dengan teliti mengkaji lalu lintas dan mengenal pasti log masuk berniat jahat.

Peraturannya terus dikemas kini berdasarkan kecerdasan global. Imperva memanfaatkan rangkaian global untuk mengetahui cara baru yang digunakan untuk melaksanakan pengambilalihan akaun dan melalui pembelajaran mesin alat mereka dapat menawarkan perlindungan terhadap percubaan ini.

Imperva

Untuk pengurusan dan perlindungan yang dipermudahkan, Imperva memberi anda penglihatan sepenuhnya dalam aktiviti masuk. Dengan cara ini anda dapat mengetahui kapan laman web anda diserang dan akaun pengguna mana yang menjadi sasaran yang membolehkan anda bertindak balas dengan segera.

Alat ini tidak mempunyai percubaan percuma tetapi anda boleh meminta demo percuma.